Actualidad

Novedades ISMS Forum y

noticias clave del sector

La guía que te ayudará a cumplir con el nuevo Reglamento Europeo de Protección de Datos

El próximo 25 de mayo entrará en vigor el nuevo Reglamento Europeo de Protección de Datos (GDPR) de 2016 y, por supuesto, esto requiere de un desarrollo normativo dentro de cada Estado miembro de la Unión Europea (UE).

- 08/02/2018

La vulnerabilidad cibernética, entre los cinco riesgos globales más preocupantes

Los peligros cibernéticos se encuentran entre los cinco mayores riesgos globales actualmente, según el Informe Global de Riesgos de 2018, publicado por el Foro Económico Mundial.

- 08/02/2018

Últimas plazas para el Curso de especialización en Ciberseguridad 2018

No te quedes sin tu plaza para la próxima convocatoria del Curso de especialización en Ciberseguridad: Certified Cyber Security Professional (CCSP), organizado por ISMS Forum, que comenzará el 5 de marzo de 2018. ¿Aún no te has apuntado?

- 07/02/2018

ISMS Forum, presente en el área de ciberseguridad de SICUR 2018

El Salón Internacional de la Seguridad en España, SICUR, se celebrará los próximos días 20, 21, 22 y 23 de febrero en el recinto de IFEMA (Av. Partenón 5, 28042, Madrid), para el que se prevén más de 40.000 asistentes.

- 07/02/2018

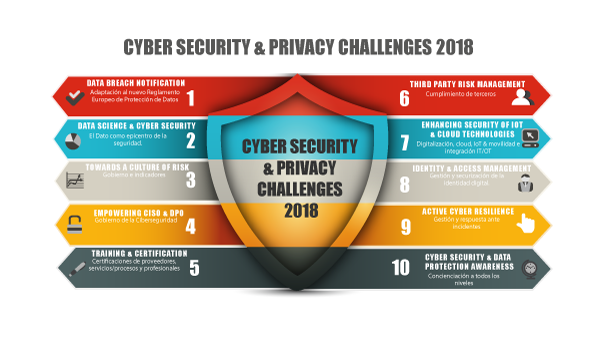

Cyber Security & Data Protection challenges 2018

Un año más, desde ISMS Forum queremos ofrecer a nuestros socios y a todos los actores de la Sociedad de la Información nuestra visión acerca de los que hemos definido como Desafíos de Ciberseguridad y Privacidad.

- 31/01/2018

Comisión Europea publica orientaciones sobre la aplicación del Reglamento de Protección de Datos para las empresas

Con motivo de la entrada en vigor el próximo 25 de Mayo del nuevo Reglamento Europeo de Protección de Datos (GDPR), Comisión Europea pone en marcha en su página web un apartado con toda la información necesaria para que, tanto empresas como usuarios puedan acceder a los requisitos del nuevo marco normativo y consultar cualquier cuestión al respecto.

- 30/01/2018

Los Expertos Opinan: «Creación de un programa de implantación de la estrategia BYOD en las empresas» – Jose Antonio Perea

Los modelos BYOD permiten a los usuarios acceder a servicios, recursos o datos corporativos (tales como correo electrónico, servidores de archivos, bases de datos, aplicaciones…) desde sus dispositivos personales (teléfonos móviles, tablets…).

Existen numerosas amenazas y vulnerabilidades asociadas a las políticas de BYOD que pueden poner en riesgo la seguridad, tanto del propio dispositivo, como de la información que gestiona y los sistemas a los que se accede. En este sentido, el último Informe de Ciberamenazas y Tendencias publicado por el CCN-CERT señala el crecimiento constante de vulnerabilidades en dispositivos móviles de las que más de un tercio podría derivar potencialmente en una violación completa de los aspectos de seguridad de una organización: hacer que el sistema completo quede fuera de servicio (ataque a la disponibilidad), realizar alteraciones en los ficheros del sistema (ataque a la integridad), acceder a los ficheros del sistema (ataque a la confidencialidad) y suplantar la identidad del usuario del dispositivo (autenticación).

- 22/01/2018

CES 2018: llegan las teles enrollables y los coches con reconocimiento facial

Televisores con definiciones imposibles, pantallas flexibles, vehículos autónomos además de eléctricos, lavadoras, frigoríficos; muchos objetos y ni una sola referencia a la seguridad en los mismos.. temática ignorada del presente que nos afectará y mucho, en el futuro.

- 22/01/2018

La invasión de los drones: desde vigilar exámenes hasta pastorear ovejas

Drones que ayudan a encontrar agua, rutas de contrabando, trayectorias de huracanes y tormentas, atacar avispas asiáticas, controlar exámenes u ovejas, lucha contraincendios y así una larga lista, en la que cada día se suman nuevas aplicaciones en drones que van de 50 euros a varios cientos de millones. Un muy interesante artículo sobre estos dispositivos.

- 22/01/2018

Global Sponsor